| 2007-07-15 | NEW • Development Release: Ark Linux 2007.1 RC1 |

| The Ark Linux team is pleased to announce the immediate availability of Ark Linux 2007.1-rc1: "There have been many changes since the previous 2006.1 release - all components have been updated to current versions (for example, Ark Linux 2007.1-rc1 includes KDE 3.5.7, OpenOffice.org 2.2.1, Linux 2.6.22-rc6, glibc 2.6, and has been built completely with gcc 4.2), hardware detection has been improved, many new drivers are included, and many additional applications and games have been added to our software repository." Find more in the official release announcement. Download the installation and live CDs (MD5): arklinux-2007.1-rc1.iso (694MB, available via BitTorrent), arklinux-live-2007.1-rc1.iso (636MB, also available via BitTorrent). |

17 Juli 2007

Ark Linux 2007.1 RC1

di

07.39

0

komentar

![]()

Belajar Trading Forex di Marketiva

Belajar trading forex merupakan sesuatu yang mengaksyikan karena kalau anda sudah mencapai tingkat mahir atau ahli maka anda bisa mendapatkan income tambahan ribuan dollar bahkan lebih perbulan. Sistem trading forex ini sebenarnya juga susah-susah gampang dan sangat tergantung dari keseriusan seseorang dalam mendalaminya.

Belajar trading forex merupakan sesuatu yang mengaksyikan karena kalau anda sudah mencapai tingkat mahir atau ahli maka anda bisa mendapatkan income tambahan ribuan dollar bahkan lebih perbulan. Sistem trading forex ini sebenarnya juga susah-susah gampang dan sangat tergantung dari keseriusan seseorang dalam mendalaminya.Penulis sendiri sejauh ini perbulannya sudah mendapatkan untung ratusan dollar. Sejak terjun pertama kali di tahun 2006 dan sampai tahap inipun penulis masih sering mempelajari lebih lanjut tentang bagaimana memaksimalkan keuntungan ketika ber-trading Forex. Penulis akan berbagi tips & trik yang telah penulis ketahui pada artikel penulis berikutnya...

Sekilas Tentang Forex

FOREX (Foreign Exchange) atau yang lebih dikenal dengan Valuta Asing (Bursa Valas) merupakan suatu jenis perdagangan atau transaksi yang memperdagangkan mata uang suatu negara terhadap mata uang negara lainnya yang melibatkan pasar-pasar uang utama di dunia selama 24 jam secara berkesinambungan.

Memulai Trading Forex

Sebelum memulai sebaiknya anda register dahulu di Marketiva dan kalau anda bingung ketika meregistrasi, bisa di baca pada artikel kami sebelumnya cara meregistrasi. Setelah anda selesai registrasi, anda akan langsung mendapatkan US$ 5 untuk 'live trading' (trading asli) dan US$ 10.000 untuk 'virutal trading' (trading simulasi).

Selanjutnya anda akan di-direct menuju ke bagian "Get Streamer" untuk mendownload software dari Marketiva. Klik "Streamer TM Instalation Package" untuk mendownloadnya. Software ini diperlukan untuk anda trading. Gambarnya akan terlihat seperti di bawah ini:

Anda langsung bisa mulai belajar trading dengan 'virtual trading', bebas resiko dan tidak perlu modal awal. Kalau anda sudah merasa cukup ahli (keuntungan di atas 60%), baru bisa mencoba 'live trading'. Prinsip memperoleh keuntungan di forex adalah beli dikala murah dan jual kembali dikala lebih mahal (long Selling), atau jual dikala mahal dan beli lagi di kala murah (short Selling).

Instruksi Buy atau sell ditunjukkan dengan gambar berikut: klik di atas chart, Buy/sell. kemudian akan muncul window

Di window ini anda dapat mengatur instruksi trading anda ke marketiva. Jenis-jenis instruksi antara lain:

- Buy/sell pilih instruksi buy atau sell

- Price type , pilih market jika anda ingin buy/sell dengan harga yang berlaku sekarang. Pilih limit atau stop jika anda ingin memesan buy/sell dengan harga tertentu.

- Duration type, good till canceled pesanan anda tetap berlaku sampai anda membatalkannya, good till date anda dapat membatalkan otomatis pada tanggal yang anda tentukan.

- Instrument, Pasangan mata uang yang anda tradingkan Price, Harga yang berlaku sekarang.

- Duration, Setting tanggal pembatalan otomatis order anda.

- Quantity, Jumlah uang yang anda beli atau jual Exit Stop-los, Harga dimana posisi anda akan otomatis tertutup pada kondisi rugi.

- Exit Target, Harga dimana posisi anda akan otomatis tertutup pada saat kondisi untung.

- Desk, disini anda bisa menentukan trading anda menggunakan modal virtual (virtual forex) atau real money (live forex)

Contoh: Jika anda ingin buy GBP/USDd engan harga sekarang ( 1.9700 ), dan anda mengharapkan keuntungan 50 pips, dan membatasi kerugian anda 20 pips. maka instruksi anda

- Buy/sell = buy

- Price type = market

- Quantity = 1000

- Desk = live forex

- Exit stop-loss = 1.9750

- Exit Target = 1.9680

Cara Menentukan Quantity

Jika anda ingin trading dengan margin $1 maka quantity yang harus anda berikan adalah $100, ingat kita hanya perlu menjaminkan 1%. Jadi dengan demikian kita masih punya $4 sebagai tahanan kerugian. keuntungan yang anda dapatkan per pip nya adalah $0.01. Kami rasa ini cukup untuk proses latihan anda!Selain itu ada modal virtual yang bisa anda gunakan untuk mengasah trading anda.

catatan: Quantity $100 memerlukan jaminan $1 dan nilai per-pipnya adalah $0.01

Bantuan Online

Kalau anda masih bingung dan ada interface yang anda tidak jelas, anda bisa memakai fasilitas 'support' yang ada pada tab 'discussion' bagian kanan atas pada streamer. Di sini ada panduan langsung oleh customer Service dari Marketiva dalam bahasa Indonesia maupun bahasa Inggris. Penulis sendiri pernah juga menggunakannya dan cukup puas atas layanan yang diberikan.

Tips penting bagi pemula

1. Konsentrasi pada satu mata uang terlebih dahulu misalnya pada GBP/USD karena kalau tidak anda akan bingung

2. Catat semua posisi minimal dan maksimal dari mata uang yang anda trading. Pencatatan bisa dilakukan perhari kalau anda rajin, perminggu dan perbulan. Jadi anda tahu posisi terendah dan tertinggi yang bisa dicapai oleh mata uang tersebut yang tentunya akan sangat membantu anda mengambil keputusan

3. Sebaiknya anda harus mengerti istilah-istilah pada Forex dan kalau tidak mengerti bisa di cari pada situs pencarian atau tanyakan ke bagian support

4. Buku tentang Forex baik berupa e-book maupun buku cetak mungkin akan sangat membantu anda. Baca dan pelajarilah ketika anda sempat

5. Jangan cepat menyerah ketika pertama kali ternyata anda rugi ketika trading tapi belajarlah dari kerugian tersebut dan kenapa anda bisa rugi karena dengan membalik pola berpikir anda yang menyebabkan kerugian, otomatis anda akan menjadi untung

Kesimpulan

Tidak ada salahnya anda mempelajari sesuatu yang baru karena manusia dilahirkan untuk belajar dari mulai merangkak, belajar berjalan hingga bisa sampai berlari dan pada akhirnya bisa hidup mandiri. Kalau anda serius belajar dan menekuni bidang forex ini, mungkin suatu hari anda bisa sukses dan mempunyai kehidupan yang lebih baik dari pada sekarang.

Penulis: Erwin

Sumber: Situs Belajar Forex dan Marketiva

Artikel Terkait:

- Info Forex Trading Untuk Pemula

- Internet Trader GRATIS + INCOME Ribuan Dollar

di

07.38

0

komentar

![]()

Bikin Situs Phishing Cukup 2 Detik

Sebuah kode dalam bahasa PHP yang mampu membuat situs phishing (pencurian identitas) dalam waktu dua detik ditemukan oleh analis di RSA Security. Kode itu biasa dijalankan pada server yang keamanannya telah ditembus pihak tak bertanggungjawab.

Kode tersebut mengandung teks, grafis, dan kode HTML yang dibutuhkan untuk membuat situs yang menyerupai halaman web milik institusi keuangan ternama. Sebuah file eksekusi (.exe) disebut akan langsung meletakkan grafis dan file pendukung pada folder yang diperlukan.

Keberadaan kode tersebut menunjukkan bahwa pihak jahat cukup satu kali saja menembus sebuah server. Lalu kode instan itu akan membuat situs phishing secara otomatis. Ini meminimalkan kemungkinan sang penjahat terdeteksi oleh keamanan server.

Serangan phishing alias pencurian data sensitif memang semakin meningkat. Menurut Gartner, data bulan Juni 2007 menunjukkan peningkatan dua kali lipat dari data bulan yang sama di 2006. Rata-rata kehilangan uang akibat phishing pun kini mencapai US$ 1250 per korban.

Menurut Anti-Phishing Working Group, setiap situs phishing bisa bertahan selama 3,8 hari sebelum ditemukan dan dimatikan. Artinya ada cukup banyak waktu untuk situs itu beroperasi dan menjaring korbannya, apalagi jika waktu yang dibutuhkan untuk membangun kembali situs jahat itu hanya dua detik.

Sumber: Detik Portal - The Register

di

07.35

0

komentar

![]()

USA Weekend Box-Office Summary (13 July 2007)

| Rank | Title | Weekend | Gross |

| 1 | Harry Potter and the Order of the Phoenix (2007) | $77.4M | $140M |

| 2 | Transformers (2007) | $36M | $223M |

| 3 | Ratatouille (2007) | $18M | $143M |

| 4 | Live Free or Die Hard (2007) | $10.9M | $103M |

| 5 | License to Wed (2007) | $7.44M | $30.5M |

| 6 | 1408 (2007) | $5.01M | $62.2M |

| 7 | Evan Almighty (2007) | $4.97M | $87.9M |

| 8 | Knocked Up (2006) | $3.66M | $138M |

| 9 | Sicko (2007) | $2.65M | $15.9M |

| 10 | Ocean's Thirteen (2007) | $1.91M | $112M |

Sumber: International Movie Database

Author: Erwin

di

07.33

0

komentar

![]()

16 Juli 2007

CCNA 1 Module 10 Exam Result

CCNA 3.1 Semester 1 Module 10 Exam Result (stared are correct, use ctrl+F for fast search)

1 At which layer of the OSI model does the device reside that is functioning as the default gateway for hosts on a network?

Layer 1

Layer 2

* Layer 3

Layer 4

Layer 5

Layer 7

2 A company is planning to subnet its network for a maximum of 27 hosts. Which subnet mask would provide the needed hosts and leave the fewest unused addresses in each subnet?

255.255.255.0

255.255.255.192

* 255.255.255.224

255.255.255.240

255.255.255.248

3 Refer to the exhibit. A network administrator is planning the addressing scheme for the LAN using 172.25.14.0/26. The hosts are to be assigned addresses 172.25.14.1 – 172.25.14.25. The LAN interface of the router is to be configured using 172.25.14.63 as the IP address. What would describe this addressing scheme?

The LAN is being addressed properly.

The subnet that is being assigned is not a usable subnet address.

* The router LAN interface is being assigned a broadcast address.

The subnet mask does not allow enough host addresses in a single subnet.

4 Refer to the exhibit. A student in the Cisco network class has designed a small office network to enable hosts to access the Internet. What recommendation should the teacher provide to the student in regards to the network design?

Replace the Layer 2 switch with a hub.

* Replace the Layer 2 switch with a router.

Replace the Layer 2 switch with a bridge.

Replace the Layer 2 switch with a transceiver.

5 Which type of routing allows routers to adapt to network changes?

static routes

* dynamic routing

only default routes

No routing is necessary.

6 Refer to the exhibit. Host A pings host B. When R4 accepts the ping into the Ethernet interface, what two pieces of header information are included? (Choose two.)

source IP address: 192.168.10.129

source IP address: BBBB.3333.5677

source MAC address: 5555.AAAA.6666

destination IP address: 192.168.10.33

* destination IP address: 192.168.10.134

* destination MAC address: 9999.DADC.1234

7 Given a host with the IP address 172.32.65.13 and a default subnet mask, to which network does the host belong?

172.32.65.0

172.32.65.32

* 172.32.0.0

172.32.32.0

8 What header address information does a router change in the information it receives from an attached Ethernet interface before information is transmitted out another interface?

only the Layer 2 source address

only the Layer 2 destination address

only the Layer 3 source address

only the Layer 3 destination address

* the Layer 2 source and destination address

the Layer 3 source and destination address

9 Host A is connected to the LAN, but it cannot connect to the Internet. The host configuration is shown in the exhibit. What are the two problems with this configuration? (Choose two.)

* The host subnet mask is incorrect.

The host is not configured for subnetting.

The default gateway is a network address.

* The default gateway is on a different network than the host.

The host IP address is on a different network from the Serial interface of the router.

10 Refer to the exhibit. The network administrator has assigned the internetwork of LBMISS an address range of 192.168.10.0. This address range has been subnetted using a /29 mask. In order to accommodate a new building, the technician has decided to use the fifth subnet for configuring the new network. By company policies, the router interface is always assigned the first usable host address and the workgroup server is given the last usable host address. Which configuration should be entered into the IP server properties to get connectivity to the network through the router?

IP address: 192.168.10.38 Subnet mask: 255.255.255.240 Default gateway: 92.168.10.39

IP address: 192.168.10.38 Subnet mask: 255.255.255.240 Default gateway: 92.168.10.33

* IP address: 192.168.10.38 Subnet mask: 255.255.255.248 Default gateway: 92.168.10.33

IP address: 192.168.10.39 Subnet mask: 255.255.255.248 Default gateway: 92.168.10.31

IP address: 192.168.10.254 Subnet mask: 255.255.255.0 Default gateway: 192.168.10.1

11 How does a router decide where the contents of a received frame should be forwarded?

* by matching destination IP addresses with networks in the routing table

by matching the destination IP address with IP addresses listed in the ARP table

by matching the destination MAC address with MAC addresses listed in the CAM table

by forwarding the frame to all interfaces except the interface on which the frame was received

12 Refer to the exhibit. A newly hired technician is testing the connectivity of all hosts by issuing a ping command. The technician notices that a default gateway is not configured on all the hosts, but all hosts have connectivity between hosts, a fact which seems to confuse the technician. How would you explain the connectivity to the technician?

The hosts are detecting the default gateway configured on the hub.

* The hosts are all in one LAN, so default gateway information is not needed.

The hosts in the network only require that one host has a gateway configured.

The hosts in the network would only need a gateway if a switch replaces the hub.

The hosts are using broadcast to reach each other since no gateway is configured.

13 What do switches and routers use to make forwarding decisions?

Switches and routers both use IP addresses.

Switches and routers use both MAC and IP addresses.

Switches use IP addresses. Routers use MAC addresses.

* Switches use MAC addresses. Routers use IP addresses.

Switches use MAC and IP addresses. Routers use IP addresses.

14 Refer to the exhibit. Host A is connected to the LAN, but it cannot get access to any resources on the Internet. The configuration of the host is shown in the exhibit. What could be the cause of the problem?

The host subnet mask is incorrect.

The default gateway is a network address.

The default gateway is a broadcast address.

* The default gateway is on a different subnet from the host.

15 How does subnetting provide some level of security in a network?

The number of switches must increase.

The collisions prevent the copying of data.

* The broadcasts are contained within a subnet.

The number of host IP addresses is increased.

16 Refer to the exhibit. After host 2 is connected to the switch on the LAN, host 2 is unable to communicate with host 1. What is the cause of this problem?

The subnet mask of host 2 is incorrect.

* Host 1 and host 2 are on different networks.

The switch needs an IP address that is not configured.

The router LAN interface and host 1 are on different networks.

The IP address of host 1 is on a different network than is the LAN interface of the router.

17 What is the purpose of a subnet mask in a network?

A subnet mask is not necessary when a default gateway is specified.

A subnet mask is required only when bits are borrowed on a network.

* A subnet mask is used to determine in which subnet an IP address belongs.

A subnet mask is used to separate the 48-bit address into the OUI and the vendor serial number.

18 Refer to the exhibit. A technician is planning an addressing scheme for a branch office as shown in the exhibit. What is the status of the intended network?

The configuration will work as planned.

The subnetwork mask of host A is incorrect.

The default gateway of host A is a network address.

* The addresses on the router LAN interfaces are on the same subnetwork.

The IP address of host A is on a different subnetwork than the subnetwork that the Ethernet router interface is on.

19 What is the primary purpose of the routing process?

to propagate broadcast messages

to map IP addresses to MAC addresses

to switch traffic to all available interfaces

to map IP addresses to MAC addresses

* to find paths from one network or subnet to another

20 Which statements describe Layer 2 and Layer 3 packet address changes as the packet traverses from router to router? (Choose two.)

Layer 3 header is removed and replaced at every Layer 3 device.

Layer 2 and Layer 3 addresses do not change when the packet traverse.

* Layer 3 source and destination addresses do not change when the packet traverse.

* Layer 2 frame header and trailer are removed and replaced at every Layer 3 device.

Layer 2 source and destination addresses do not change when the packet travels.

21 Which type of routing uses manual entry of information and does not scale well in large internetworks?

interior

exterior

* static

dynamic

22 Company XYZ uses a network address of 192.168.4.0. It uses the mask of 255.255.255.224 to create subnets. What is the maximum number of usable hosts in each subnet?

6

14

* 30

62

23 A company is using a Class B IP addressing scheme and expects to need as many as 100 networks. What is the correct subnet mask to use with the network configuration?

255.255.0.0

255.255.240.0

* 255.255.254.0

255.255.255.0

255.255.255.128

255.255.255.192

24 Which device would add security to a network by not forwarding broadcasts?

hub

* router

switch

bridge

repeater

25 An IP network address has been subnetted so that every subnetwork has 14 usable host IP addresses. What is the appropriate subnet mask for the newly created subnetworks?

255.255.255.128

255.255.255.224

* 255.255.255.240

255.255.255.248

255.255.255.252

di

08.40

0

komentar

![]()

CCNA 1 Module 9/10 Exam Result

CISCO CCNA 3.1 Semester 1 Module 9/10 Exam Result

ENGLISH [25 questions]

correct answers are marked with *

1 What is the primary responsibility of the transport layer?

allows access to the network media

provides data representation and encoding

selects paths through the network for data to travel

* defines end-to-end connectivity between host applications

2 Why is IP considered a best-effort protocol?

IP detects lost packets.

IP validates the content of the packets.

* IP does not provide acknowledgment of the data delivery.

IP reorders the packet as they arrive at the destination host.

3 Which two statements correctly describe the IP address 127.0.0.1? (Choose two.)

* It belongs to the Class A range of addresses.

It belongs to the Class B range of addresses.

It belongs to the Class C range of addresses.

* It is reserved for loopback testing.

It is reserved for multicast group testing.

It is reserved for unicast testing.

4 [some graphics here: a white rectangle with some console dump]

Refer to the exhibit. Which two statements are correct in reference to the output shown? (Choose two.)

The LAN segment is subnetted to allow 254 subnets.

The DNS server for this host is on the same subnet as the host.

The host automatically obtained the IP addresses 192.168.1.100.

* The host received the IP address from the router on the local LAN segment.

* The host is assigned an address of 00-50-8D-F1-EA-8D by the administrator.

5 Which three addresses are considered to be private addresses? (Choose three.)

* 10.45.09.23

15.87.234.87

172.32.45.90

* 172.17.78.98

192.169.89.56

* 192.168.45.23

6 What is the purpose of a DHCP server on a network?

to resolve MAC addresses to IP addresses

to resolve IP addresses to MAC addresses

to resolve host names to IP addresses

* to assign IP addresses dynamically to hosts

to assign a MAC address to a host

7 Refer to the exhibit. The small office LAN shown in the exhibit may eventually be connected to the Internet. According to Cisco best practice, which IP network addresses should be used?

12.0.0.0

172.0.0.0

172.168.0.0

192.32.17.0

* 192.168.67.0

225.1.5.0

8 Refer to the exhibit. Which devices are recommended to have the IP addresses manually configured?

PC1 and PC2

* all servers

only PC2 Laptop

all hosts and all servers

9 Refer to the exhibit. Based on the information shown, which two statements are true? (Choose two.)

An ARP request must be used to obtain an address that is placed in the ARP table.

Frames from other hosts in the network to this host will use a destination address of 00-06-25-25-6e-5d.

The only remote locations that can be reached from this host are 192.168.1.97 and 192.168.1.254.

* If a packet is sent to a network device other than 192.168.1.97 and 192.168.1.254, an ARP request must be used.

* If the computer with the IP address of 192.168.1.94 sends a packet to the device with the IP address 192.168.1.97, no ARP request is required.

10 Which TCP/IP model layer supports both LAN and WAN technologies?

* network access layer

internet layer

transport layer

application layer

11 Which subnet mask would be assigned to the network address of 192.168.32.0 to provide 254 useable host addresses per subnetwork?

255.255.0.0

* 255.255.255.0

255.255.254.0

255.255.248.0

12 Refer to the exhibit. Host A pings host B. When R4 accepts the ping into the Ethernet interface, what two pieces of header information are included? (Choose two.)

source IP address: 192.168.10.129

source IP address: BBBB.3333.5677

source MAC address: 5555.AAAA.6666

destination IP address: 192.168.10.33

* destination IP address: 192.168.10.134

* destination MAC address: 9999.DADC.1234

13 What header address information does a router change in the information it receives from an attached Ethernet interface before information is transmitted out another interface?

only the Layer 2 source address

only the Layer 2 destination address

only the Layer 3 source address

only the Layer 3 destination address

* the Layer 2 source and destination address

the Layer 3 source and destination address

14 Host A is connected to the LAN, but it cannot connect to the Internet. The host configuration is shown in the exhibit. What are the two problems with this configuration? (Choose two.)

* The host subnet mask is incorrect.

The host is not configured for subnetting.

The default gateway is a network address.

* The default gateway is on a different network than the host.

The host IP address is on a different network from the Serial interface of the router.

15 An IP network address has been subnetted so that every subnetwork has 14 usable host IP addresses. What is the appropriate subnet mask for the newly created subnetworks?

255.255.255.128

255.255.255.224

* 255.255.255.240

255.255.255.248

255.255.255.252

16 A company is using a Class B IP addressing scheme and expects to need as many as 100 networks. What is the correct subnet mask to use with the network configuration?

255.255.0.0

255.255.240.0

* 255.255.254.0

255.255.255.0

255.255.255.128

255.255.255.192

17 Refer to the exhibit. The network administrator has assigned the internetwork of LBMISS an address range of 192.168.10.0. This address range has been subnetted using a /29 mask. In order to accommodate a new building, the technician has decided to use the fifth subnet for configuring the new network. By company policies, the router interface is always assigned the first usable host address and the workgroup server is given the last usable host address. Which configuration should be entered into the IP server properties to get connectivity to the network through the router?

IP address: 192.168.10.38 Subnet mask: 255.255.255.240 Default gateway: 192.168.10.39

IP address: 192.168.10.38 Subnet mask: 255.255.255.240 Default gateway: 192.168.10.33

* IP address: 192.168.10.38 Subnet mask: 255.255.255.248 Default gateway: 192.168.10.33

IP address: 192.168.10.39 Subnet mask: 255.255.255.248 Default gateway: 192.168.10.31

IP address: 192.168.10.254 Subnet mask: 255.255.255.0 Default gateway: 192.168.10.1

18 Refer to the exhibit. A technician is planning an addressing scheme for a branch office as shown in the exhibit. What is the status of the intended network?

The configuration will work as planned.

The subnetwork mask of host A is incorrect.

The default gateway of host A is a network address.

* The addresses on the router LAN interfaces are on the same subnetwork.

The IP address of host A is on a different subnetwork than the subnetwork that the Ethernet router interface is on.

19 Refer to the exhibit. After host 2 is connected to the switch on the LAN, host 2 is unable to communicate with host 1. What is the cause of this problem?

The subnet mask of host 2 is incorrect.

* Host 1 and host 2 are on different networks.

The switch needs an IP address that is not configured.

The router LAN interface and host 1 are on different networks.

The IP address of host 1 is on a different network than is the LAN interface of the router.

20 Refer to the exhibit. A network administrator is planning the addressing scheme for the LAN using 172.25.14.0/26. The hosts are to be assigned addresses 172.25.14.1 – 172.25.14.25. The LAN interface of the router is to be configured using 172.25.14.63 as the IP address. What would describe this addressing scheme?

The LAN is being addressed properly.

The subnet that is being assigned is not a usable subnet address.

* The router LAN interface is being assigned a broadcast address.

The subnet mask does not allow enough host addresses in a single subnet.

21 Which type of routing allows routers to adapt to network changes?

static routes

* dynamic routing

only default routes

No routing is necessary.

22 How does a router decide where the contents of a received frame should be forwarded?

* by matching destination IP addresses with networks in the routing table

by matching the destination IP address with IP addresses listed in the ARP table

by matching the destination MAC address with MAC addresses listed in the CAM table

by forwarding the frame to all interfaces except the interface on which the frame was received

23 What do switches and routers use to make forwarding decisions?

Switches and routers both use IP addresses.

Switches and routers use both MAC and IP addresses.

Switches use IP addresses. Routers use MAC addresses.

* Switches use MAC addresses. Routers use IP addresses.

Switches use MAC and IP addresses. Routers use IP addresses.

24 Refer to the exhibit. A newly hired technician is testing the connectivity of all hosts by issuing a ping command. The technician notices that a default gateway is not configured on all the hosts, but all hosts have connectivity between hosts, a fact which seems to confuse the technician. How would you explain the connectivity to the technician?

The hosts are detecting the default gateway configured on the hub.

* The hosts are all in one LAN, so default gateway information is not needed.

The hosts in the network only require that one host has a gateway configured.

The hosts in the network would only need a gateway if a switch replaces the hub.

The hosts are using broadcast to reach each other since no gateway is configured.

25 Given a host with the IP address 172.32.65.13 and a default subnet mask, to which network does the host belong?

172.32.65.0

172.32.65.32

* 172.32.0.0

172.32.32.0

di

08.38

0

komentar

![]()

Janji Allah bagi yang akan menikah

Ketika seorang muslim baik pria atau wanita akan menikah, biasanya akan timbul perasaan yang bermacam-macam. Ada rasa gundah, resah, risau, bimbang, termasuk juga tidak sabar menunggu datangnya sang pendamping, dll. Bahkan ketika dalam proses taaruf sekalipun masih ada juga perasaan keraguan.

Berikut ini sekelumit apa yang bisa saya hadirkan kepada pembaca agar dapat meredam perasaan negatif dan semoga mendatangkan optimisme dalam mencari teman hidup. Semoga bermanfaat buat saya pribadi dan kaum muslimin semuanya. Saya memohon kepada Allah semoga usaha saya ini mendatangkan pahala yang tiada putus bagi saya.

Inilah kabar gembira berupa janji Allah bagi orang yang akan menikah. Bergembiralah wahai saudaraku…

1. “Wanita-wanita yang keji adalah untuk laki-laki yang keji, dan laki-laki yang keji adalah buat wanita-wanita yang keji (pula),dan wanita-wanita yang baik adalah untuk laki-laki yang baik dan laki-laki yang baik adalah untuk wanita-wanita yang baik (pula)”. (An Nuur : 26)

Bila ingin mendapatkan jodoh yang baik, maka perbaikilah diri. Hiduplah sesuai ajaran Islam dan Sunnah Nabi-Nya. Jadilah laki-laki yang sholeh, jadilah wanita yang sholehah. Semoga Allah memberikan hanya yang baik buat kita. Amin.

2. “Dan kawinkanlah orang-orang yang sendirian diantara kamu dan orang-orang yang layak (berkawin) dari hamba-hamba sahayamu yang laki-laki dan perempuan. Jika mereka miskin Allah akan memampukan mereka dengan karunia-Nya. Dan Allah Maha Luas (Pemberian-Nya) lagi Maha Mengetahui”. (An Nuur: 32)

Sebagian para pemuda ada yang merasa bingung dan bimbang ketika akan menikah. Salah satu sebabnya adalah karena belum punya pekerjaan. Dan anehnya ketika para pemuda telah mempunyai pekerjaan pun tetap ada perasaan bimbang juga. Sebagian mereka tetap ragu dengan besaran rupiah yang mereka dapatkan dari gajinya. Dalam pikiran mereka terbesit, “apa cukup untuk berkeluarga dengan gaji sekian?”.

Ayat tersebut merupakan jawaban buat mereka yang ragu untuk melangkah ke jenjang pernikahan karena alasan ekonomi. Yang perlu ditekankan kepada para pemuda dalam masalah ini adalah kesanggupan untuk memberi nafkah, dan terus bekerja mencari nafkah memenuhi kebutuhan keluarga. Bukan besaran rupiah yang sekarang mereka dapatkan. Nantinya Allah akan menolong mereka yang menikah. Allah Maha Adil, bila tanggung jawab para pemuda bertambah - dengan kewajiban menafkahi istri-istri dan anak-anaknya - maka Allah akan memberikan rejeki yang lebih. Tidakkah kita lihat kenyataan di masyarakat, banyak mereka yang semula miskin tidak punya apa-apa ketika menikah, kemudian Allah memberinya rejeki yang berlimpah dan mencukupkan kebutuhannya?

3. “Ada tiga golongan manusia yang berhak Allah tolong mereka, yaitu seorang mujahid fi sabilillah, seorang hamba yang menebus dirinya supaya merdeka dan seorang yang menikah karena ingin memelihara kehormatannya“. (HR. Ahmad 2: 251, Nasaiy, Tirmidzi, Ibnu Majah hadits no. 2518, dan Hakim 2: 160)

Bagi siapa saja yang menikah dengan niat menjaga kesucian dirinya, maka berhak mendapatkan pertolongan dari Allah berdasarkan penegasan Rasulullah Shallallahu ‘alaihi wa sallam dalam hadits ini. Dan pertolongan Allah itu pasti datang.

4. “Dan diantara tanda-tanda kekuasaan-Nya ialah Dia menciptakan untukmu istri-istri dari jenismu sendiri, supaya kamu cenderung dan merasa tentram kepadanya, dan dijadikan-Nya diantaramu rasa kasih dan sayang. Sesungguhnya pada yang demikian itu benar-benar terdapat tanda-tanda bagi kaum yang berfikir”. (Ar Ruum : 21)

5. “Dan Tuhanmu berfirman : ‘Berdoalah kepada-Ku, niscaya akan Kuperkenankan bagimu. Sesungguhnya orang-orang yang menyombongkan diri dari menyembah-Ku akan masuk neraka Jahannam dalam keadaan hina dina’ “. (Al Mu’min : 60)

Ini juga janji Allah ‘Azza wa Jalla, bila kita berdoa kepada Allah niscaya akan diperkenankan-Nya. Termasuk di dalamnya ketika kita berdoa memohon diberikan pendamping hidup yang agamanya baik, cantik, penurut, dst.

Dalam berdoa perhatikan adab dan sebab terkabulnya doa. Diantaranya adalah ikhlash, bersungguh-sungguh, merendahkan diri, menghadap kiblat, mengangkat kedua tangan, dll.

Perhatikan juga waktu-waktu yang mustajab dalam berdoa. Diantaranya adalah berdoa pada waktu sepertiga malam yang terakhir dimana Allah ‘Azza wa Jalla turun ke langit dunia, pada waktu antara adzan dan iqamah, pada waktu turun hujan, dll.

Perhatikan juga penghalang terkabulnya doa. Diantaranya adalah makan dan minum dari yang haram, juga makan, minum dan berpakaian dari usaha yang haram, melakukan apa yang diharamkan Allah, dll.

Manfaat lain dari berdoa berarti kita meyakini keberadaan Allah, mengakui bahwa Allah itu tempat meminta, mengakui bahwa Allah Maha Kaya, mengakui bahwa Allah Maha Mendengar, dst.

Sebagian orang ketika jodohnya tidak kunjung datang maka mereka pergi ke dukun-dukun berharap agar jodohnya lancar. Sebagian orang ada juga yang menggunakan guna-guna. Cara-cara seperti ini jelas dilarang oleh Islam. Perhatikan hadits-hadits berikut yang merupakan peringatan keras dari Rasulullah Shallallahu ‘alaihi wa sallam:

“Barang siapa yang mendatangi peramal / dukun, lalu ia menanyakan sesuatu kepadanya, maka tidak diterima shalatnya selama empat puluh malam”. (Hadits shahih riwayat Muslim (7/37) dan Ahmad).

Telah bersabda Rasulullah shallallahu ‘alaihi wa sallam, “Maka janganlah kamu mendatangi dukun-dukun itu.” (Shahih riwayat Muslim juz 7 hal. 35).

Telah bersabda Nabi shallallahu ‘alaihi wa sallam, “Sesungguhnya jampi-jampi (mantera) dan jimat-jimat dan guna-guna (pelet) itu adalah (hukumnya) syirik.” (Hadits shahih riwayat Abu Dawud (no. 3883), Ibnu Majah (no. 3530), Ahmad dan Hakim).

6. “Mintalah pertolongan (kepada Allah) dengan sabar dan shalat“. (Al Baqarah : 153)

Mintalah tolong kepada Allah dengan sabar dan shalat. Tentunya agar datang pertolongan Allah, maka kita juga harus bersabar sesuai dengan Sunnah Nabi Shallallahu ‘alaihi wa sallam. Juga harus shalat sesuai Sunnahnya dan terbebas dari bid’ah-bid’ah.

7. “Karena sesungguhnya sesudah kesulitan itu ada kemudahan, sesungguhnya sesudah kesulitan itu ada kemudahan”. (Alam Nasyrah : 5 - 6)

Ini juga janji Allah. Mungkin terasa bagi kita jodoh yang dinanti tidak kunjung datang. Segalanya terasa sulit. Tetapi kita harus tetap berbaik sangka kepada Allah dan yakinlah bahwa sesudah kesulitan itu ada kemudahan. Allah sendiri yang menegaskan dua kali dalam Surat Alam Nasyrah.

8. “Hai orang-orang yang beriman jika kamu menolong (agama) Allah, niscaya Dia

akan menolongmu dan meneguhkan kedudukanmu”. (Muhammad : 7)

Agar Allah Tabaraka wa Ta’ala menolong kita, maka kita tolong agama Allah. Baik dengan berinfak di jalan-Nya, membantu penyebaran dakwah Islam dengan penyebaran buletin atau buku-buku Islam, membantu penyelenggaraan pengajian, dll. Dengan itu semoga Allah menolong kita.

9. “Sesungguhnya Allah pasti menolong orang yang menolong (agama)-Nya. Sesungguhnya Allah benar-benar Maha Kuat lagi Maha Perkasa”. (Al Hajj : 40)

10. “Ingatlah, sesungguhnya pertolongan Allah itu amat dekat”. (Al Baqarah : 214)

Itulah janji Allah. Dan Allah tidak akan menyalahi janjinya. Kalaupun Allah tidak / belum mengabulkan doa kita, tentu ada hikmah dan kasih sayang Allah yang lebih besar buat kita. Kita harus berbaik sangka kepada Allah. Inilah keyakinan yang harus ada pada setiap muslim.

Jadi, kenapa ragu dengan janji Allah?

di

08.36

0

komentar

![]()

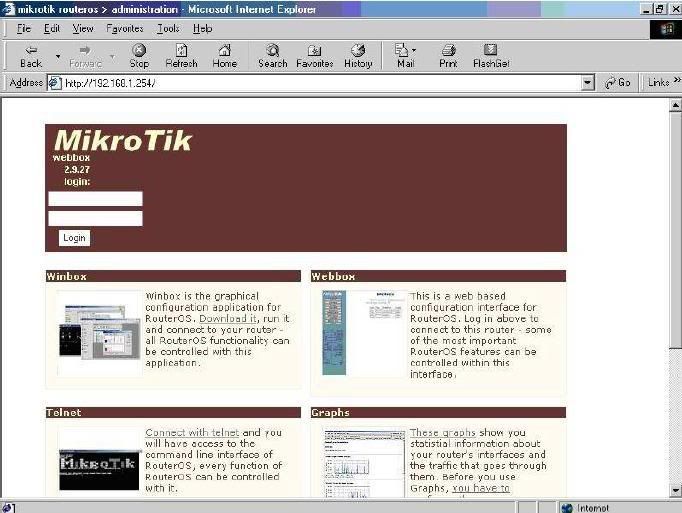

Instal Router Mikrotik

MikroTik RouterOS™ adalah sistem operasi dan yang dapat digunakan untuk menjadikan komputer

manjadi router network yang handal, mencakup berbagai fitur lengkap untuk network dan wireless.

Kemudian di extrack dan kemudian burn ke CD itu file ISO nya.

1. Install Mikrotik OS

– Siapkan PC, minimal Pentium I juga gak papa RAM 64,HD 500M atau pake flash memory 64

– Di server / PC kudu ada minimal 2 ethernet, 1 ke arah luar dan 1 lagi ke Network local

– Burn Source CD Mikrotik OS masukan ke CDROM

– Boot dari CDROM

– Ikuti petunjuk yang ada, gunakan syndrom next-next dan default

– Install paket2 utama, lebih baiknya semua packet dengan cara menandainya (mark)

– Setelah semua paket ditandai maka untuk menginstallnya tekan “I”

– Lama Install normalnya ga sampe 15menit, kalo lebih berarti gagal, ulangi ke step awal

– Setelah diinstall beres, PC restart akan muncul tampilan login

2. Setting dasar mikrotik

Langkah awal dari semua langkah konfigurasi mikrotik adalah setting ip

Hal ini bertujuan agar mikrotik bisa di remote dan dengan winbox dan memudahkan kita untuk

melakukan berbagai macam konfigurasi

– Login sebaga admin degan default password ga usah diisi langsung enter

Gantilah dengan ip address anda dan interface yg akan digunakan untuk meremote sementara

Di sini akan saya terangkan dengan menggunakan 2 cara yaitu dengan dengan text dan winbox.

I. Langkah setting Mikrotik TEXT

————————————————

Mari kita mulai dengan asumsi proses install sudah berhasil

1. Install - OK

2. Setting IP eth1 222.124.xxx.xxx (dari ISP)

perintah :

ip address add address 222.124.xxx.xxx netmask 255.255.255.xxx interface ether1

IP tersebut adalah IP public / IP yang yang ada koneksi Internet

3. Setting IP eth2 192.168.1.254

perintah :

ip address add address 192.168.1.254 netmask 255.255.255.0 interface ether2

IP tersebut adalah IP Local anda.

Sekarang lakukan ping ke dan dari komputer lain, setelah konek lanjutkan ke langkah

berikutnya, kalo belum ulangi dari langkah no 2.

4. Setting Gateway

perintah :

ip route add gateway=222.124.xxx.xxx (dari ISP)

5. Setting Primary DNS

perintah :

ip dns set primary-dns=203.130.208.18 (dari ISP)

6. Setting Secondary DNS

perintah :

ip dns set secondary-dns=202.134.0.155 (dari ISP)

7. Setting Routing masquerade ke eth1

perintah :

ip firewall nat add chain=srcnat action=masquerade out-interface=ether1

Untuk terakhir lakukan test ping ke Gateway / ke yahoo.com, bila konek maka Mikrotik anda dah siap

di gunakan.

II. Langkah setting Mikrotik Via WinBox

———————————————————-

1. Setelah install Mikrotik sudah OK, selanjutnya masukkan IP sembarang untuk remote.

Misal

ip address add address 192.168.1.254 netmask 255.255.255.0 interface ether2

Kemudian buka browser dengan alamat IP tadi, dan download Winbox

2. Buka Winbox yang telah di download tadi

3. Di tampilan Winbox, pada kolom Connect To masukkan no IP tadi (192.168.1.254) dengan

Login : admin password : kosong. Kemudian klik tombol Connect

4. Login ke Mikrotik Via Winbox berhasil

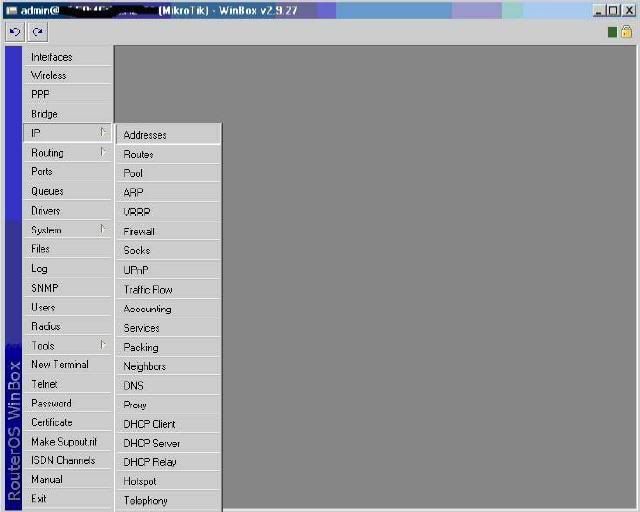

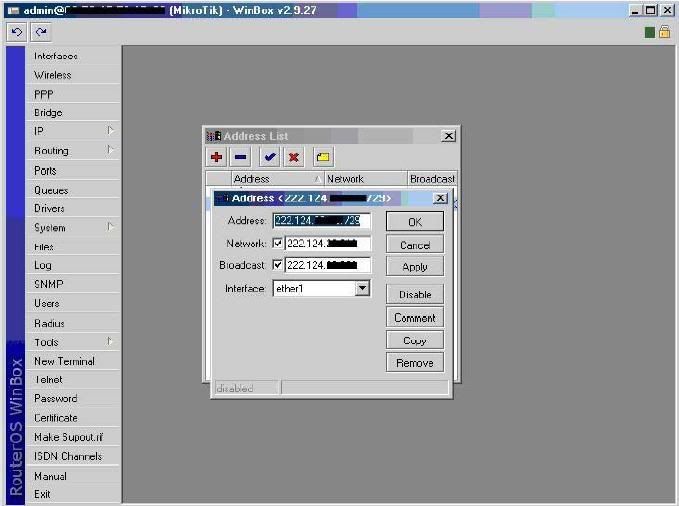

5. Klik IP —> ADDRESS

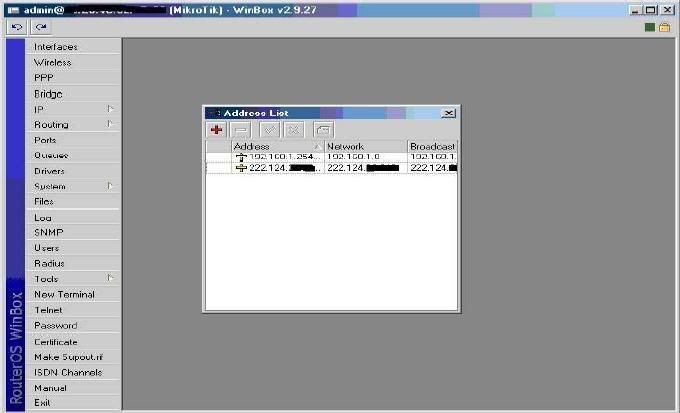

6. Ini adalah tampilan dari address

7. Kemudian masukkan IP public (dari ISP)

8. Ini daftar IP pada 2 ethernet

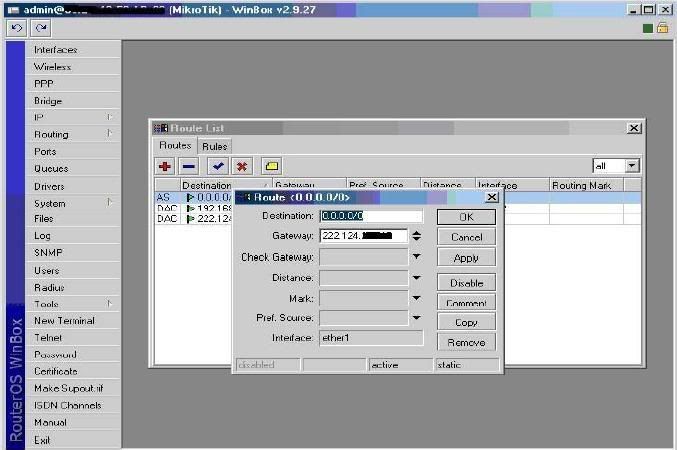

9. Setting Gateway, IP —> Routes

10. Masukkan IP GATEWAY (dari ISP)

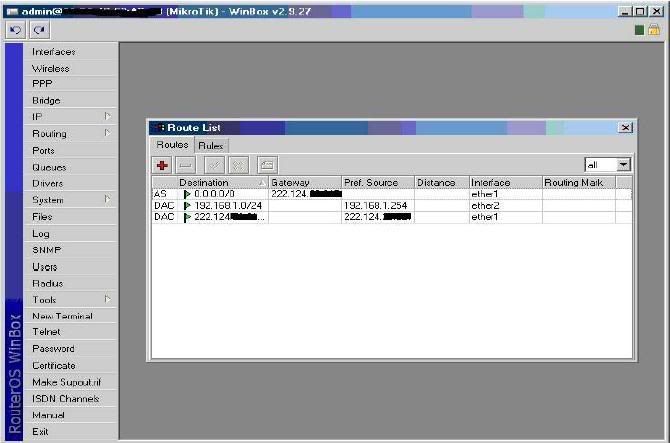

11. Hasil ROUTING

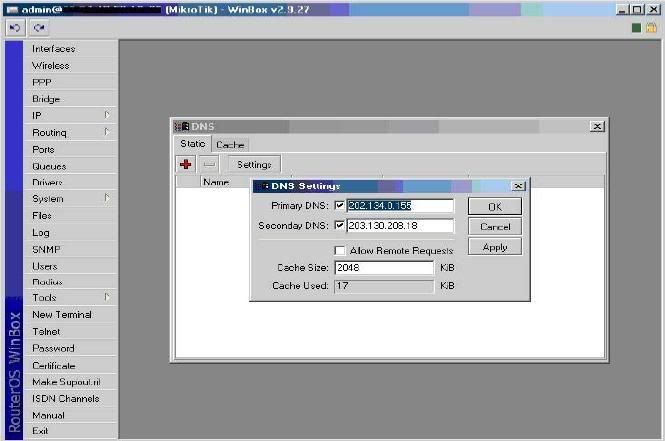

12. Masukkan Primary DNS dan Secondary DNS (dari ISP)

Kemudian klik Apply dan OK

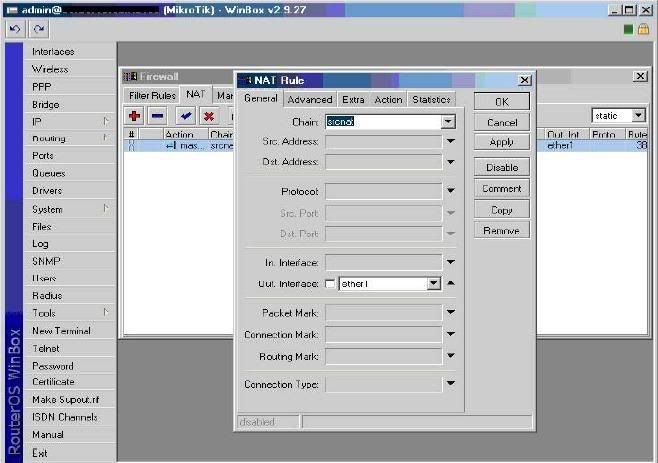

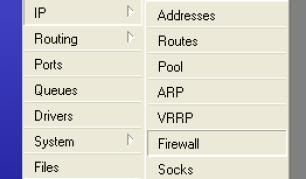

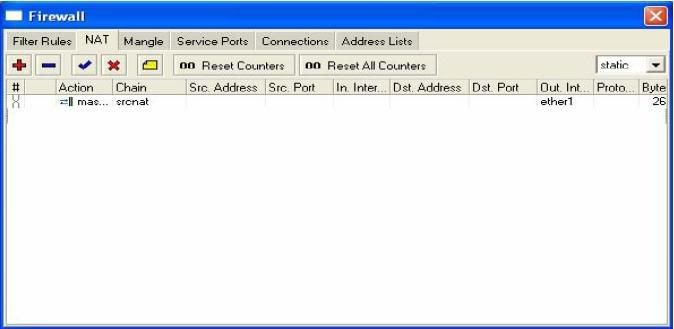

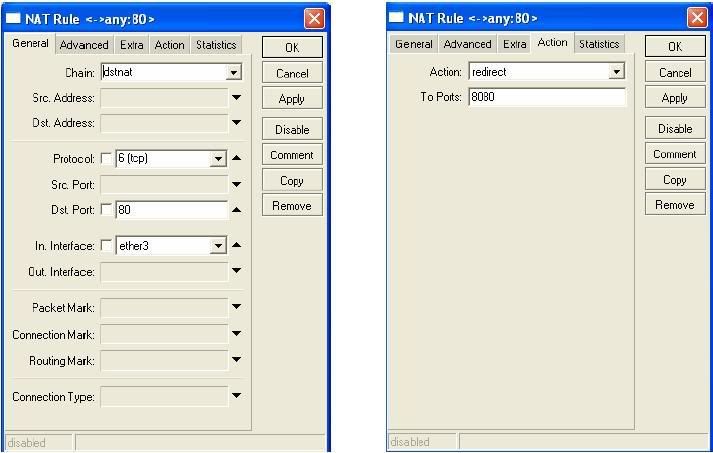

13. Setting MASQUERADE

14. Klik IP —> Firewall

15. Kemudian pilih NAT

16. Pada tab General

pada Chain pilih srcnat

pada Out. Interface pilih ether1

pada tab Action pilih masquerade

Kemudian klik Apply dan OK

di

08.35

0

komentar

![]()

Seting Mikrotik Wireless Bridge

Sering kali, kita ingin menggunakan Mikrotik Wireless untuk solusi point to point dengan mode jaringan bridge (bukan routing). Namun, Mikrotik RouterOS sendiri didesain bekerja dengan sangat baik pada mode routing. Kita perlu melakukan beberapa hal supaya link wireless kita bisa bekerja untuk mode bridge.

Mode bridge memungkinkan network yang satu tergabung dengan network di sisi satunya secara transparan, tanpa perlu melalui routing, sehingga mesin yang ada di network yang satu bisa memiliki IP Address yang berada dalam 1 subnet yang sama dengan sisi lainnya.

Namun, jika jaringan wireless kita sudah cukup besar, mode bridge ini akan membuat traffic wireless meningkat, mengingat akan ada banyak traffic broadcast dari network yang satu ke network lainnya. Untuk jaringan yang sudah cukup besar, saya menyarankan penggunaan mode routing.

Berikut ini adalah diagram network yang akan kita set.

Konfigurasi Pada Access Point

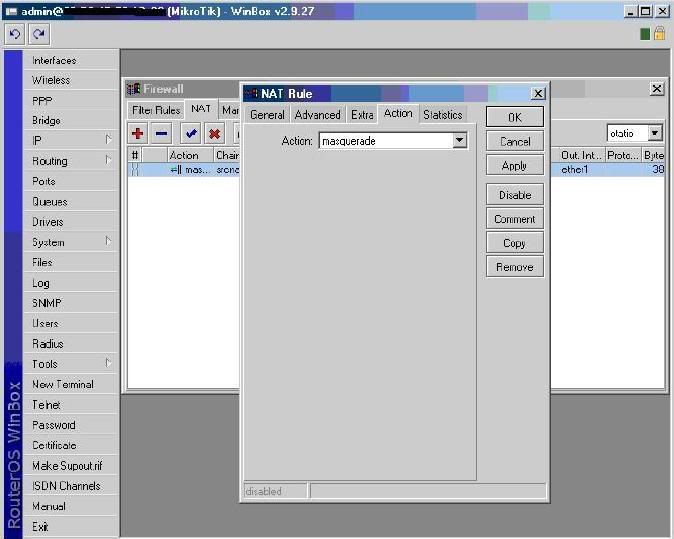

1. Buatlah sebuah interface bridge yang baru, berilah nama bridge1

2. Masukkan ethernet ke dalam interface bridge

3. Masukkan IP Address pada interface bridge1

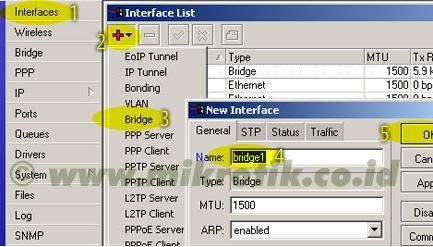

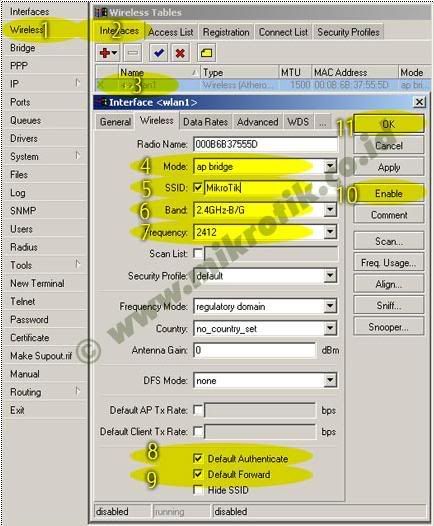

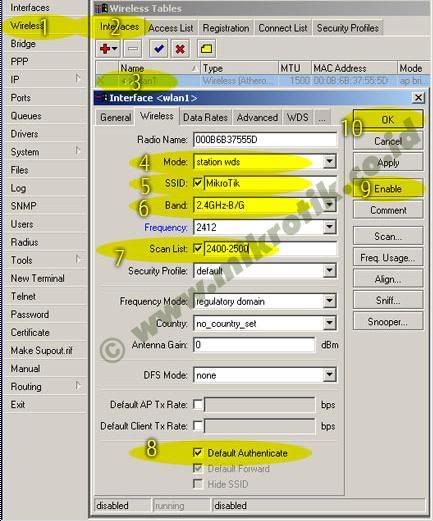

4. Selanjutnya adalah setting wireless interface. Kliklah pada menu Wireless (1), pilihlah tab interface (2) lalu double click pada nama interface wireless yang akan digunakan (3). Pilihlah mode AP-bridge (4), tentukanlah ssid (5), band 2.4GHz-B/G (6), dan frekuensi yang akan digunakan (7). Jangan lupa mengaktifkan default authenticated (8) dan default forward (9). Lalu aktifkankanlah interface wireless (10) dan klik OK (11).

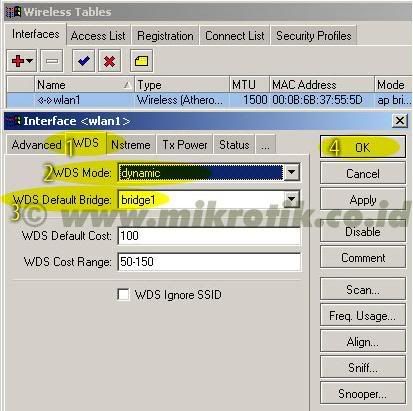

5. Berikutnya adalah konfigurasi WDS pada wireless interface yang digunakan. Bukalah kembali konfigurasi wireless seperti langkah di atas, pilihlah tab WDS (1). Tentukanlah WDS Mode dynamic (2) dan pilihlah bridge interface untuk WDS ini (3). Lalu tekan tombol OK.

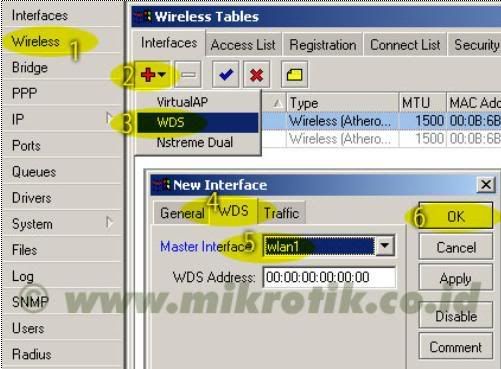

6. Langkah selanjutnya adalah menambahkan virtual interface WDS. Tambahkan interface WDS baru seperti pada gambar, lalu pilihlah interface wireless yang kita gunakan untuk WDS ini. Lalu tekan OK.

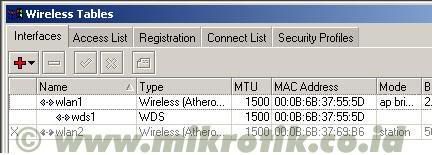

7. Jika WDS telah ditambahkan, maka akan tampak interface WDS baru seperti pada gambar di bawah.

Konfigurasi pada Wireless Station

Konfigurasi pada wireless station hampir sama dengan langkah-langkah di atas, kecuali pada langkah memasukkan IP Address dan konfigurasi wirelessnya. Pada konfigurasi station, mode yang digunakan adalah station-wds, frekuensi tidak perlu ditentukan, namun harus menentukan scan-list di mana frekuensi pada access point masuk dalam scan list ini. Misalnya pada access point kita menentukan frekuensi 2412, maka tuliskanlah scan-list 2400-2500.

Pengecekan link

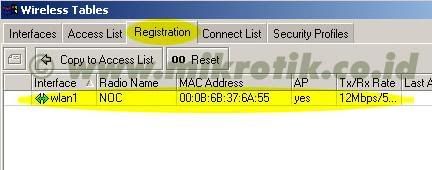

Jika link wireless yang kita buat sudah bekerja dengan baik, maka pada menu wireless, akan muncul status R (lihat gambar di bawah).

Selain itu, mac-address dari wireless yang terkoneksi juga bisa dilihat pada jendela registration (lihat gambar di bawah).

Konfigurasi keamanan jaringan wireless

Pada Mikrotik, cara paling mudah untuk menjaga keamanan jaringan adalah dengan mendaftarkan mac-address wireless pasangan pada access list. Hal ini harus dilakukan pada sisi access point maupun pada sisi client. Jika penginputan access-list telah dilakukan, maka matikanlah fitur default authenticated pada wireless, maka wireless lain yang mac addressnya tidak terdaftar tidak akan bisa terkoneksi ke jaringan kita.

Jika kita menginginkan fitur keamanan yang lebih baik, kita juga bisa menggunakan enkripsi baik WEP maupun WPA.

Sumber : www.mikrotik.co.id

di

08.34

0

komentar

![]()

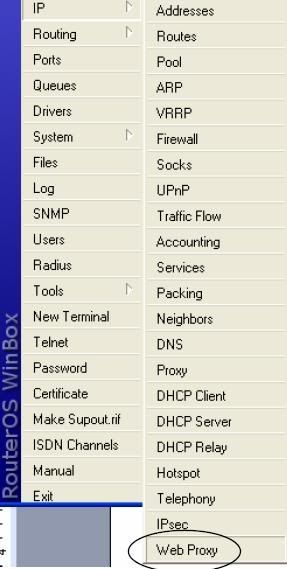

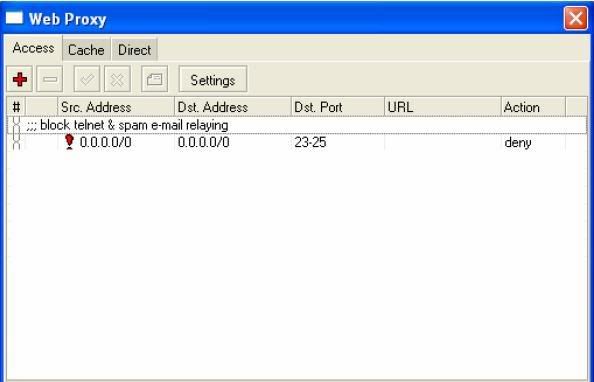

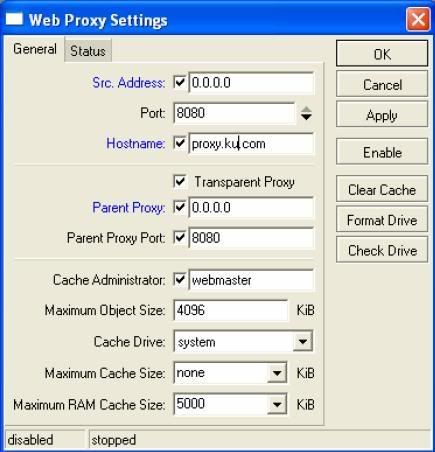

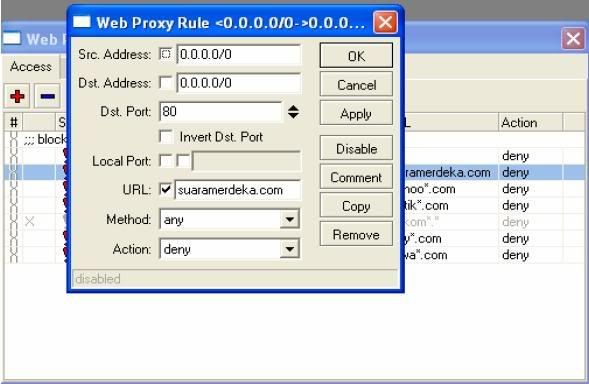

Seting Web Proxy di Mikrotik

1. Login Ke Mikrotik Via Winbox

2. Pilih Menu IP Kemudian Pilih Web Proxy

3. Klik menu Settings

4. Buat setting seperti ini

5. Kemudian Klik Enable

6. Untuk memblokir situs klik tanda PLUS

7. Pilih menua IP kemudian pilih Firewall

8. Pilih tab NAT

9. Add NAT Rule

10. Pada kolom In. Interface isikan ether ang kamu pake

11. Pilih tab Action

12. Buat seperti gambar kemudian klik Apply dan OK

Dah selesai donk

Sekarang silahkan di coba proxynya

Semoga berhasil

di

08.31

0

komentar

![]()

Cara Instal MIkrotik OS Router

MikroTik RouterOS™ adalah sistem operasi dan yang dapat digunakan untuk menjadikan komputer manjadi router network yang handal, mencakup berbagai fitur lengkap untuk network dan wireless, salah satunya adalah bandwidth manajemen.

Saya coba mengulas cara2 paling awal untuk setting mikrotik untuk BW manajemen.

1. Install Mikrotik OS

- Siapkan PC, minimal Pentium II juga gak papa RAM 64,HD 500M atau pake flash memory 64

- Di server / PC kudu ada minimal 2 ethernet, 1 ke arah luar dan 1 lagi ke Network local yg akan di manage BWnya

- Burn Source CD Mikrotik OS masukan ke CDROM

- Boot dari CDROM

- Ikuti petunjuk yang ada, gunakan syndrom next-next dan default

- Install paket2 utama, lebih baiknya semua packet dengan cara menandainya (mark)

- Setelah semua paket ditandai maka untuk menginstallnya tekan “I”

- Lama Install normalnya ga sampe 15menit, kalo lebih berarti gagal, ulangi ke step awal

- Setelah diinstall beres, PC restart akan muncul tampilan login

2. Setting dasar mikrotik

Langkah awal dari semua langkah konfigurasi mikrotik adalah setting ip

Hal ini bertujuan agar mikrotik bisa di remote dan dengan winbox dan memudahkan kita untuk melakukan berbagai macam konfigurasi

- Login sebaga admin degan default password ga usah diisi langsung enter

- Setelah masuk ke promt ketikkan command:

[ropix@GblSdd] > ip address add address=222.124.21.26/29 interface=ether1

Gantilah dengan ip address anda dan interface yg akan digunakan untuk meremote sementara

- Lakukan ping ke dan dari komputer lain

- Setelah konek lanjutkan ke langkah berikutnya, kalo belum ulangi langkah 2

3. Setting Lanjutan

- Akses ip mikrotik lewat browser, maka akan muncul halaman welcome dan login

- Klik link Download it untuk download winbox yg digunakan untuk remote mikrotik secara GUI

- Jalankan winbox, login sebagai admin password kosong

- Masuklah ke menu paling atas (interface), tambahkan interface yg belum ada dengan mengklik tanda +

- Tambahkan pula interface “bridge” untuk memfungsikan mikrotik sebagai bridge

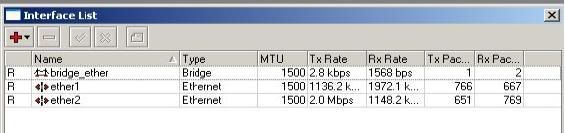

4. Setting Bandwidth limiter

- Klik menu ip>firewall>magle

Buat rule (klik tanda + merah) dengan parameter sbb:

Pada tab General:

Chain=forward,

Src.address=192.168.0.2 (atau ip yg ingin di limit)

Pada tab Action :

Action = mark connection,

New connection mark=ropix-con (atau nama dari mark conection yg kita buat)

Klik Apply dan OK

Buat rule lagi dengan parameter sbb:

Pada tab General: Chain=forward,

Connection mark=ropix-con (pilih dari dropdown menu)

Pada tab Action:

Action=mark packet,

New pcket Mark=ropix (atau nama packet mark yg kita buat)

Klik Apply dan OK

- Klik menu Queues>Queues Tree

Buat rule (klik tanda + merah) dengan parameter sbb:

Pada tab General:

Name=ropix-downstrem (misal),

Parent=ether2 (adalah interface yg arah keluar),

Paket Mark=ropix (pilih dari dropdown, sama yg kita buat pada magle),

Queue Type=default,

Priority=8,

Limit At=8k (untuk bandwidth minimum)

Max limit=64k (untuk seting bandwith brustable)

Klik aplly dan Ok

Buat rule lagi dengan parameter sbb:

Pada tab General:

Name=ropix-Upstrem (misal),

Parent=ether1 (adalah interface yg arah kedalam),

Paket Mark=ropix (pilih dari dropdown, sama yg kita buat pada magle),

Queue Type=default,

Priority=8,

Limit At=8k (untuk bandwidth minimum upstrem)

Max limit=64k (untuk seting bandwith brustable)

Klik aplly dan Ok

-Cobalah browsing dan download dari ip yg kita limit tadi, Rate pada Queues rule tadi harus mengcounter, kalo belum periksa lagi langkah- langkah tadi

- Icon hijau menandakan bandwidth kurang dari batasan, Icon berubah kuning berarti bandwidth mendekali full dan merah berarti full.

Referensi : Ropix, bl4ck_4n6el@yahoo.com

www.ropix.colibri.tk

di

08.29

0

komentar

![]()

Cisco Router Configuration Commands

Set a console password to cisco | Router(config)#line con 0 |

| Set a telnet password | Router(config)#line vty 0 4 |

| Stop console timing out | Router(config)#line con 0 |

| Set the enable password to cisco | Router(config)#enable password cisco |

| Set the enable secret password to peter. This password overrides the enable password and is encypted within the config file | Router(config)#enable secret peter |

| Enable an interface | Router(config-if)#no shutdown |

| To disable an interface | Router(config-if)#shutdown |

| Set the clock rate for a router with a DCE cable to 64K | Router(config-if)clock rate 64000 |

| Set a logical bandwidth assignment of 64K to the serial interface | Router(config-if)bandwidth 64 |

| To add an IP address to a interface | Router(config-if)#ip addr 10.1.1.1 255.255.255.0 |

| To enable RIP on all 172.16.x.y interfaces | Router(config)#router rip |

| Disable RIP | Router(config)#no router rip |

| To enable IRGP with a AS of 200, to all interfaces | Router(config)#router igrp 200 |

| Disable IGRP | Router(config)#no router igrp 200 |

| Static route the remote network is 172.16.1.0, with a mask of 255.255.255.0, the next hop is 172.16.2.1, at a cost of 5 hops | Router(config)#ip route 172.16.1.0 255.255.255.0 172.16.2.1 5 |

| Disable CDP for the whole router | Router(config)#no cdp run |

| Enable CDP for he whole router | Router(config)#cdp run |

| Disable CDP on an interface | Router(config-if)#no cdp enable |

Sumber : http://tomax7.com/index.html

Cisco Router Show Commands

| Requirement | Cisco Command |

| View version information | show version |

| View current configuration (DRAM) | show running-config |

| View startup configuration (NVRAM) | show startup-config |

| Show IOS file and flash space | show flash |

| Shows all logs that the router has in its memory | show log |

| View the interface status of interface e0 | show interface e0 |

| Overview all interfaces on the router | show ip interfaces brief |

| View type of serial cable on s0 | show controllers 0 (note the space between the ’s’ and the ‘0′) |

| Display a summary of connected cdp devices | show cdp neighbor |

| Display detailed information on all devices | show cdp entry * |

| Display current routing protocols | show ip protocols |

| Display IP routing table | show ip route |

| Display access lists, this includes the number of displayed matches | show access-lists |

| Check the router can see the ISDN switch | show isdn status |

| Check a Frame Relay PVC connections | show frame-relay pvc |

| show lmi traffic stats | show frame-relay lmi |

| Display the frame inverse ARP table | show frame-relay map |

Cisco Router Basic Operations

| Requirement | Cisco Command |

| Enable | Enter privileged mode |

| Return to user mode from privileged | disable |

| Exit Router | Logout or exit or quit |

| Recall last command | up arrow or |

| Recall next command | down arrow or |

| Suspend or abort | |

| Refresh screen output | |

| Compleat Command | TAB |

Cisco Router Copy Commands

| Requirement | Cisco Command |

| Save the current configuration from DRAM to NVRAM | copy running-config startup-config |

| Merge NVRAM configuration to DRAM | copy startup-config running-config |

| Copy DRAM configuration to a TFTP server | copy runing-config tftp |

| Merge TFTP configuration with current router configuration held in DRAM | copy tftp runing-config |

| Backup the IOS onto a TFTP server | copy flash tftp |

| Upgrade the router IOS from a TFTP server | copy tftp flash |

Cisco Router Debug Commands

| Requirement | Cisco Command |

| Enable debug for RIP | debug ip rip |

| Enable summary IGRP debug information | debug ip igrp events |

| Enable detailed IGRP debug information | debug ip igrp transactions |

| Debug IPX RIP | debug ipx routing activity |

| Debug IPX SAP | debug IPX SAP |

| Enable debug for CHAP or PAP | debug ppp authentication |

| Switch all debugging off | no debug all |

di

08.26

0

komentar

![]()